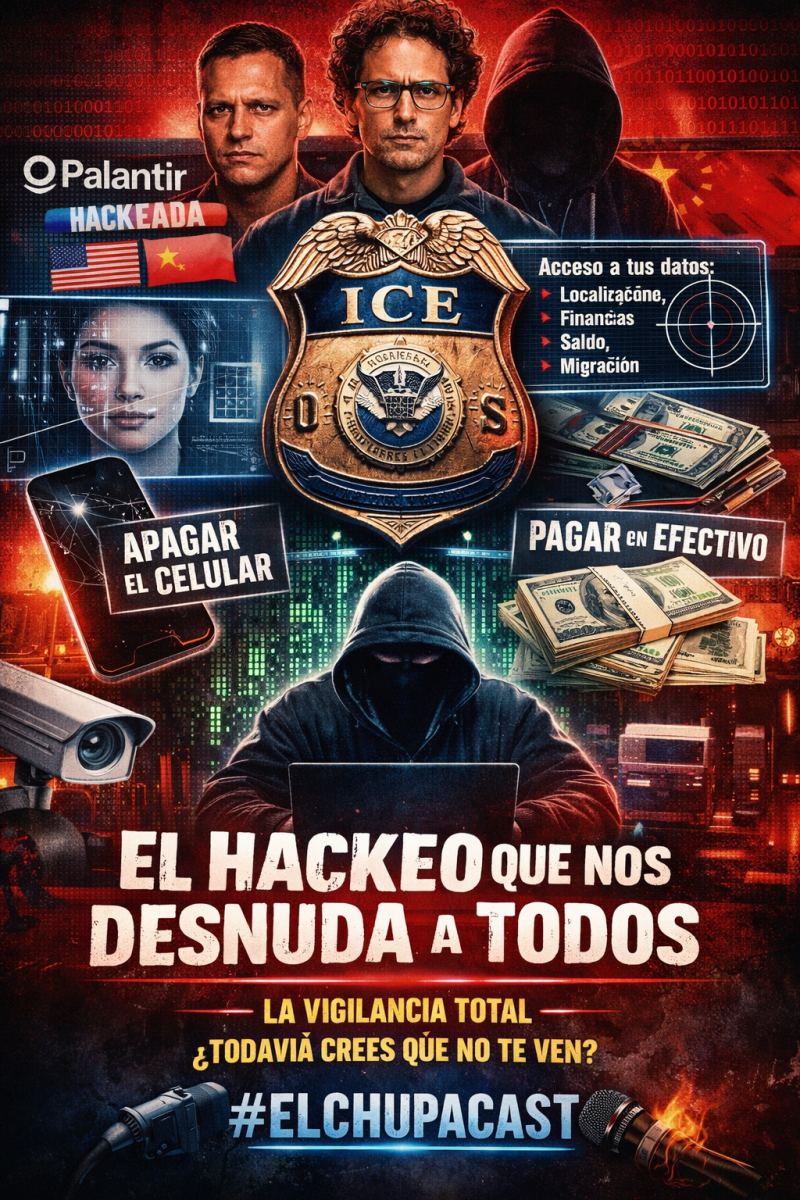

La chispa fue una acusación explosiva: Kim Dotcom aseguró que Palantir fue hackeada y que información sensible podría terminar en manos de Rusia o China. La versión no ha sido confirmada por fuentes independientes sólidas y proviene de una figura polémica, pero el simple hecho de que la hipótesis resulte verosímil ya dice mucho. Cuando una sola empresa concentra datos masivos de defensa, migración, salud y finanzas del gobierno estadounidense, una brecha no sería un incidente técnico menor. Sería un evento de alcance nacional.

El problema no empieza con el supuesto hackeo. Empieza con la arquitectura. Nuestra privacidad de plano, no existe.

ICE Y EL ALGORITMO

Palantir no es una aplicación más. Es infraestructura analítica para el Estado. The Guardian ha documentado la expansión de sus contratos con el gobierno de Estados Unidos, incluyendo acuerdos multimillonarios con el Departamento de Defensa y Homeland Security. Dentro de Homeland Security, una parte sustancial del trabajo está vinculada a Immigration and Customs Enforcement (ICE).

https://www.theguardian.com/technology/2025/aug/04/tech-trillion-dollars-palantir-techscape

The New York Times reportó que ICE utilizó herramientas vinculadas a Palantir para identificar manifestantes en Minneapolis mediante reconocimiento facial y análisis de datos.

https://www.nytimes.com/2026/01/30/technology/tech-ice-facial-recognition-palantir.html

404 Media publicó el manual de usuario de una herramienta desarrollada para ICE, mostrando cómo se integran múltiples bases de datos para perfilar individuos.

https://www.404media.co/here-is-the-user-guide-for-elite-the-tool-palantir-made-for-ice/

Fortune también informó sobre cuestionamientos en torno al uso de herramientas que rastrean datos de Medicaid y que podrían utilizarse con fines migratorios.

https://fortune.com/2026/01/26/ice-allegedly-uses-palantir-tool-tracking-medicaid-data/

No se trata solo de buscar antecedentes. Se trata de cruzar direcciones, vínculos familiares, historiales administrativos, información financiera y datos biométricos. Es convertir la vida de una persona en un tablero interactivo.

En el terreno migratorio, donde una decisión puede significar detención o separación familiar, la combinación de algoritmo y autoridad estatal amplifica el poder de forma exponencial.

LA ILUSIÓN DE LA INVISIBILIDAD

Muchos creen que siempre queda una salida: apagar el teléfono, borrar redes sociales, pagar en efectivo. La fantasía del ciudadano que se desconecta y se vuelve invisible.

El problema es que la infraestructura no depende únicamente de tu celular.

Cuando sistemas como los que utiliza ICE integran bases de datos gubernamentales y administrativas, tu existencia ya está registrada. No necesitas publicar nada para estar dentro del sistema. Los registros históricos, migratorios y financieros siguen ahí.

Y el efectivo tampoco es necesariamente un refugio absoluto. En una entrevista reciente, Tucker Carlson habló con el experto en privacidad digital Yannik Schrade sobre la posibilidad de que incluso el dinero físico esté sujeto a mecanismos de rastreo:

—“Espera, ¿estás diciendo que el efectivo está siendo vigilado?”

—“Claro.”

—“Cuando voy al cajero automático y retiro dinero, ¿los números de serie quedan registrados en alguna base de datos?”

—“Sí. Y cuando el comerciante lo deposita en su caja registradora, también se puede registrar el número de serie.”

—“¿Eso es real?”

—“Sí. Leí hace unos meses sobre un sistema de rastreo así en Europa. Es muy práctico.”

—“Puede haber otros mecanismos de rastreo. No lo sé con certeza. Pero he leído sobre esta tecnología, que claramente existe y que se está utilizando para convertir incluso el sistema de efectivo en parte del sistema de vigilancia.”

(Entrevista: https://www.youtube.com/watch?v=20z2KBx1gSs)

La idea no es que cada billete tenga GPS, sino que los números de serie pueden registrarse en puntos clave del sistema financiero. Si esos datos se integran con otras bases, el anonimato se vuelve relativo.

Apagar el teléfono no elimina registros previos. Usar efectivo no borra bases de datos federales. La invisibilidad individual no compite contra una arquitectura diseñada para integrar información.

MÁS ALLÁ DE LA SEGURIDAD

El discurso oficial invoca eficiencia y seguridad nacional. Pero cuando una empresa privada concentra datos estratégicos del Estado y los convierte en herramientas de análisis profundo para agencias migratorias, el debate deja de ser técnico y se vuelve político.

Si mañana se confirma un hackeo real, el escándalo no sería solo la filtración. Sería la evidencia de cuánto poder está centralizado en sistemas que la ciudadanía no audita ni controla.

La modernidad prometió conveniencia. Entregó trazabilidad.

Y en un contexto donde ICE puede apoyarse en plataformas que cruzan información de múltiples esferas de la vida, la pregunta ya no es cómo esconderse mejor. La pregunta es cuánto poder estamos dispuestos a aceptar en nombre de la seguridad antes de descubrir que la privacidad era el precio silencioso.

Añadir comentario

Comentarios